Cure53 完成 Tor VPN 安全审计

以下内容的原文翻译来自这篇文章,叙述主语为 Tor Project:

Tor Project 持续扩展移动隐私防护的工具布局,TorVPN 是其中一项重要计划:让 Tor 的保护能力更容易被普通移动用户所使用,同时维持强健的安全保障。2025 年 6 月,知名安全公司 Cure53 受托对 TorVPN Android 版及其底层网络组件进行了渗透测试与源码审计。这份报告于 2026 年 4 月 15 日正式公开。

以下内容的原文翻译来自这篇文章,叙述主语为 Tor Project:

Tor Project 持续扩展移动隐私防护的工具布局,TorVPN 是其中一项重要计划:让 Tor 的保护能力更容易被普通移动用户所使用,同时维持强健的安全保障。2025 年 6 月,知名安全公司 Cure53 受托对 TorVPN Android 版及其底层网络组件进行了渗透测试与源码审计。这份报告于 2026 年 4 月 15 日正式公开。

以下内容为原文翻译,主语角色来自 Tor Project 与原作者团队:

文末另有一节「中国语境下的延伸讨论」,整理这篇文章放在中国现实环境里可继续讨论的方向,欢迎直接跳读。

运行 Tor relay 需要持续对抗对手,这些对手可能来自私人势力,也可能来自国家级体系,目标是通过攻击节点来削弱整个网络。此外,一些运营者还会面对扣押、搜查,或硬件被直接物理接触。这类情况在奥地利、德国、美国、俄罗斯 都有先例,而且很可能不止这些地方。在这些案例里,服务器本身就可能变成风险来源。

Tor 存在的原因,是希望保护网络用户免受不必要监控。Tor 网络的设计前提是:任何单一运营者或单一服务器,都不应该能还原“谁在和谁通信”。记者、行动者、吹哨者都依赖这个前提成立。若 relay 被扣押后可以交出内容,就会侵蚀整个系统赖以运作的信任,而这正是我们要解决的问题。

本文将讨论无状态、无磁盘操作系统如何提升 relay 安全,范围从固件到用户空间,重点放在软件完整性与抵抗物理攻击的能力。这项工作来自 Osservatorio Nessuno 在意大利运营出口 relay 的实践经验。relay 的管理方式会因地区、技术能力、预算和司法环境而有很大差异。我们希望推动讨论,而不是给出唯一模型。

以下内容的原文翻译来自这篇文章,叙述主语为 Tor Project:

Arti 是 Tor Project 正在以 Rust 开发的新一代 Tor 实现。2.2.0 版的核心重点,是把先前偏实验性质的连接方式推进到更可落地的状态:HTTP CONNECT 现在在完整构建中可用,并默认启用。此外,RPC 客户端与管理能力也有明显升级,并同步修复了一项低严重度安全问题。

对在企业网络、校园网络或公共网络中使用 Tor 的人来说,HTTP CONNECT 可用性提升非常关键;对把 Arti 集成到现有服务的开发者来说,RPC 的非阻塞与事件循环集成也能降低实现成本。整体来看,这是一个同时推进“可部署性”与“可运维性”的版本。

以下内容原文翻译来自以下文章,主词角色为 Tor Project TPA 团队:

文末另有一节「台湾项目与社群的现状」,整理台湾在地脉络与为什么值得引进 ADR,欢迎直接跳读。

在 Tor Project 的系统管理员团队(俗称 TPA)里,我们最近改变了做决策的方式,这代表你会从我们这边收到更清楚的沟通:无论是即将进行的变更,或是针对某项提案的具体问题。

请注意,这项变更只影响 TPA 团队。在 Tor 内部,每个团队都有自己协调与决策的方式,目前这套流程只在 TPA 使用。我们鼓励 Tor 内外其他团队评估这套做法,看看是否能改善你们的流程与文件。

以下内容的原文翻译来自这篇文章,叙述主语为 Tor Project:

Arti 是我们正在进行的项目,用于使用 Rust 开发新一代的 Tor 客户端。我们现在很高兴地宣布最新版本 Arti 2.1.0 的发布。

在这个版本中,我们投入了大量与中继(relay)支持和 RPC 开发相关的工作。虽然 Arti 目前仍然无法作为 Tor 中继节点使用,但我们已经看到了稳定的进展,离让开发者在中继角色上测试 Arti 越来越近。同时,我们也对配置系统做了全面翻新,引入基于 derive-deftly 的新架构,让未来扩展和维护 Arti 的配置更加轻松。

本次更新也包含多项错误修复、代码清理,以及对 CI 基础设施的改进,为后续的开发铺平道路。

以下內容原文翻譯來自以下文章,主詞角色為 Tor:

隐私技术的力量,取决于人们能否顺利使用它。每天有数百万人依靠 Tor 来保护他们在网络上的隐私与自由。不过直到现在,想找到问题的答案,常常不得不在不同网站之间来回切换:一个是 Tor 浏览器手册,另一个是支持门户。这种碎片化的体验不仅不便于浏览,也不利于维护。

因此,我们一直在努力简化大家获取 Tor 使用帮助的方式。

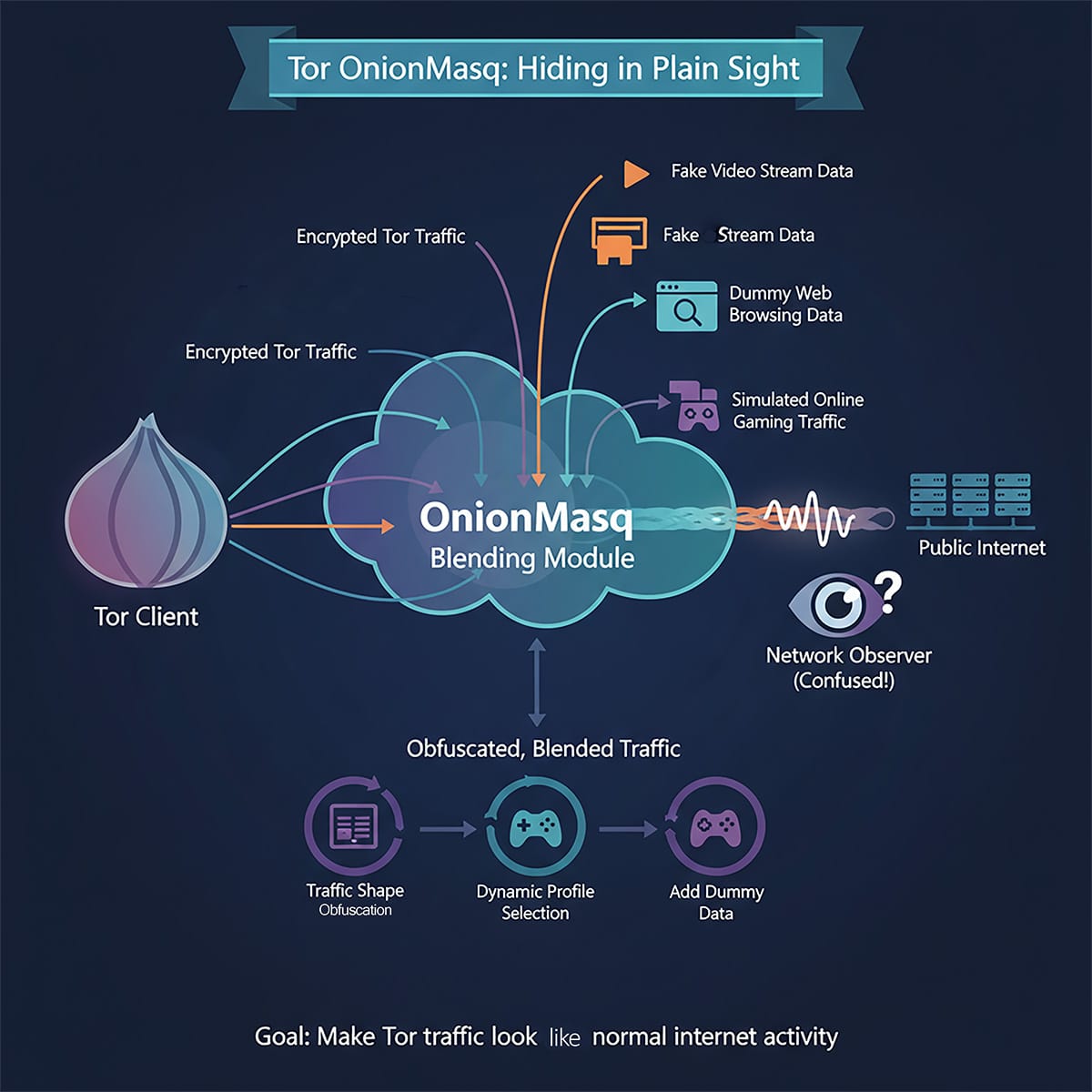

OnionMasq 透过将应用程序置于内核隔离的沙箱中,只存在经由 Tor 路由的网络接口,创造出类似 VPN 的行为,从而消除困扰代理解决方案的绕过漏洞。

以下内容原文翻译来自以下文章:

OnionMasq 是 Tor 项目试图解决一个基本问题:让您的应用程序的每个数据封包都无例外地通过 Tor。它是一个实验性隧道接口,针对 Arti(以 Rust 实作的 Tor),透过内核级别的网络隔离来创造类似 VPN 的行为。

这项技术透过建立一个只存在于沙箱内的虚拟网络卡来实现。您的应用程序会将这个假网络接口视为正常使用,而 OnionMasq 拦截所有内容并将其经由 Tor 的加密路由。

一部关于秘密、抗争与网络自由斗争的故事

以下内容翻译自文章:

AI 生成示意图

我正坐在英国一列拥挤火车上,一张冰冷、磨损且肮脏的塑料椅子上,透过窗户看着冰冷的雾气快速掠过(这是英国生活中许多不愉快但又奇妙地让人享受的日常经验之一)。尽管这节火车车厢来自 1980 年代中期,居然有看似可用的Wi-Fi服务,所以我连上网络,希望能把握空档做几个小时的博士研究。我试着打开一个网站(自以为如此)但却中途被火车的Wi-Fi服务提供商拦截到一个阻挡页面。1

我叹了口气,打开 Tor 浏览器并输入网址。网页瞬间加载完成。

Tor 大多被认为是 ‘暗网’ 或 ‘深网’,被视作一个网络上的无法之地,犯罪猖獗。然而,它部分资金是由美国政府提供的,BBC 和 Facebook 都有仅限于 Tor 连接的版本,以便让在威权国家的用户能够访问。

简单来说,Tor 是一个让你在网络上保持匿名的分散式基础设施。它是一个遍布全球的服务器网络,使用一款称为 Tor 浏览器的软件来访问,你可以从 Tor 项目网站免费下载这个浏览器。当你使用 Tor 浏览器时,你的连接内容会被加密并绕经世界各地,然后才到达你想连接的服务。这让各国政府难以追踪你的活动或阻挡访问,因为该网络会把你的连接路径转到不受限制的国家。

暗网崛起!

以下内容为翻译自本文,主语角色是 Tor:

2021 年 7 月,关于 Tor 使用量在土库曼斯坦骤降的现象引起了我们的注意。Tor 后来了解到,这标志着这个后苏联国家进入了审查与限制的新时代。不过让我们回到事件的起源看看整件事情的发展...

Tor 社区长期以来致力于捍卫网络自由,运营中继节点并提供桥接服务以对抗网络审查。多年来,Tor 项目呼吁更多人加入架设桥接、使用 Snowflake 代理,同时我们也调查并调整我们的反审查策略,并分享有关土库曼网络审查的信息。

现代的网络审查规避系统通常建立在「附带损害」的概念上,即审查者如果要封锁某些内容,就必须封锁整个互联网或某些热门的在线服务。然而,在土库曼斯坦,审查者的行为却出奇地不同。他们毫不避讳地封锁了互联网的大部分内容,对于可能造成的附带损害不以为意,这引发了人们的好奇:为什么土库曼斯坦的审查者似乎对其行为产生的附带损害无动于衷呢?

以下内容翻译自文章,主语角色为 Tor/Tails:

九个月前,Tails 和 Tor 联合起来,为了互联网自由携手合作。目标是将 Tails 整合到 Tor 项目的组织架构中,以整合而不是重复利用资源,从而提供更强大的防止审查和监控的保护盾。今天,我们很高兴地报告,我们已经看到了我们联合努力的变革性影响。